在工作一段时间以后,对与渗透测试有了相对性的了解,下面就说一下实施一个从客户开始到渗透测试结束(简称安全测试流程),和对一个目标的渗透测试(简称渗透测试流程)的简单步骤。

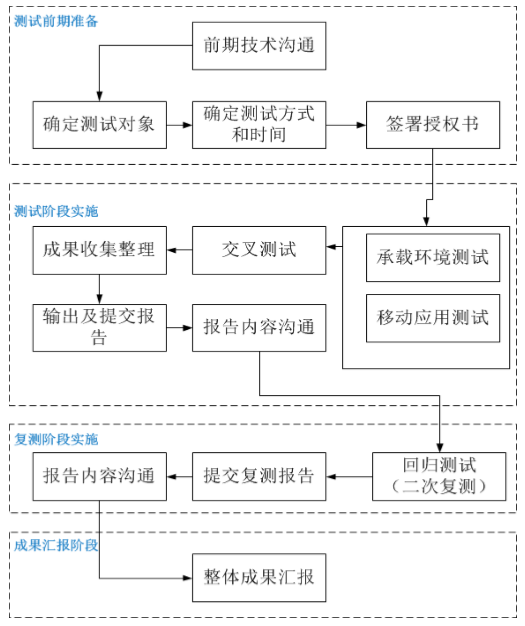

安全测试流程

安全测试流程包括测试前期准备,测试阶段实施,复测阶段实施,成果汇报阶段四大步骤,详情如下图:

- 在测试前期阶段要注意全面了解需要测试的目标,范围,测试方式时间,只有了解清楚这些才可以避免以后做测试造成麻烦。

- 测试阶段实施需要注意测试的深度(测试需要做到什么地步),报告的书写等

- 复测阶段实施需要注意查看是否漏洞全部修复,是否发现新漏洞。

- 成果汇报阶段需要注意点明测试范围,成果等。

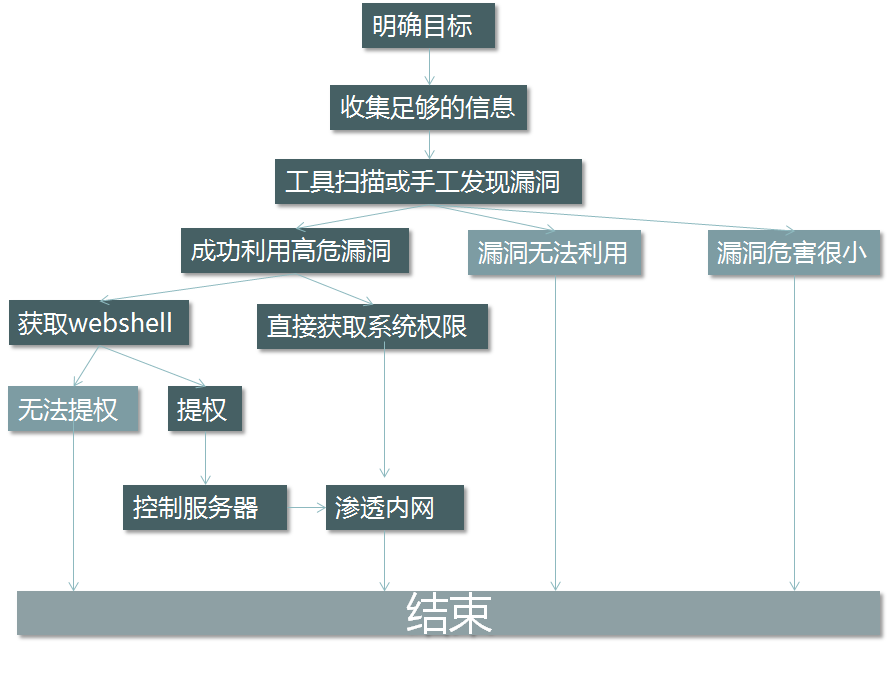

渗透测试流程

渗透测试与入侵的区别

- 渗透测试:出于保护系统的目的,更全面地找出务器的安全隐患。

- 入侵:不择手段地(甚至是具有破坏性的)拿到系统权限。

测试流程

这些流程只是一般的测试流程,对于渗透测试,每个人都有自己独自的思路。

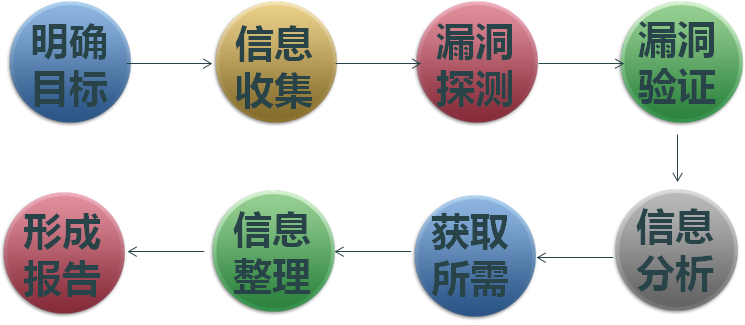

明确目标

- 确定范围:测试目标的范围,ip,域名,内外网。

- 确定规则:能渗透到什么程度,时间?能否修改上传?能否提权等。

- 确定需求:web应用的漏洞(新上线程序)?业务逻辑漏洞(针对业务的)?人员权限管理漏洞(针对人员、权限)?等

信息收集

方式:主动扫描,开放搜索等

主动扫描:利用扫描工具(nmap,whatweb,站长工具等)

开放搜索:利用搜索引擎获得,后台,未授权页面,敏感url等。

- 基础信息:IP,网段,域名,端口

- 系统信息:操作系统版本

- 应用信息:各端口的应用,例如web应用,邮件应用等等

- 版本信息:所有这些探测到的东西的版本。

- 服务信息

- 人员信息:域名注册人员信息,web应用中网站发帖人的id,管理员姓名等。

- 防护信息:试着看能否探测到防护设备

漏洞探索

利用上一步中列出的各种系统,应用等使用相应的漏洞。

方法:

- 漏扫,awvs,IBM appscan等。

- 结合漏洞去exploit-db等位置找利用。

- 在网上寻找验证poc。

内容: - 系统漏洞:系统没有及时打补丁

- Websever漏洞:Websever配置问题

- Web应用漏洞:Web应用开发问题

- 其它端口服务漏洞:各种21/8080(st2)/7001/22/3389

- 通信安全:明文传输,token在cookie中传送等。

漏洞验证

将上一步中发现的有可能可以成功利用的全部漏洞都验证一遍。

- 自动化验证:结合自动化扫描工具提供的结果

- 手工验证,根据公开资源进行验证

- 试验验证:自己搭建模拟环境进行验证

- 登陆猜解:有时可以尝试猜解一下登陆口的账号密码等信息

- 业务漏洞验证:如发现业务漏洞,要进行验证

- 公开资源的利用

信息分析

为下一步实施渗透做准备。

- 精准打击:准备好上一步探测到的漏洞的exp,用来精准打击

- 绕过防御机制:是否有防火墙等设备,如何绕过(一般在授权测试的时候是没有防火墙的)

- 定制攻击路径:最佳工具路径,根据薄弱入口,高内网权限位置,最终目标

- 绕过检测机制:是否有检测机制,流量监控,杀毒软件,恶意代码检测等(免杀)

- 攻击代码:经过试验得来的代码,包括不限于xss代码,sql注入语句等

获取所需

- 实施攻击:根据前几步的结果,进行攻击

- 获取内部信息:基础设施(网络连接,vpn,路由,拓扑等)

- 进一步渗透:内网入侵,敏感目标

- 持续性存在:一般我们对客户做渗透不需要。rookit,后门,添加管理账号,驻扎手法等

- 清理痕迹:清理相关日志(访问,操作),上传文件等

信息整理

- 整理渗透工具:整理渗透过程中用到的代码,poc,exp等

- 整理收集信息:整理渗透过程中收集到的一切信息

- 整理漏洞信息:整理渗透过程中遇到的各种漏洞,各种脆弱位置信息

形成报告

- 按需整理:按照之前第一步跟客户确定好的范围,需求来整理资料,并将资料形成报告

- 补充介绍:要对漏洞成因,验证过程和带来危害进行分析

- 修补建议:当然要对所有产生的问题提出合理高效安全的解决办法

流程总结